Gedanken verankern: Warum kryptografische Zeitstempel die Zukunft persönlichen Wissens sind

- Morgens um fünf

- Talebs Triade

- Eriksons vierte Stufe

- Die fünfte Stufe

- Von Speicherung zu Beweis

- Drei Schichten

- Precommitment

- Basis

- Das Feld

- Kristallisation

- Zitieren

Abstract. Nassim Taleb definiert drei Kategorien: fragil, robust, antifragil. Dieses Modell ist unvollständig. Erik Eriksons Generativität beschreibt eine vierte Stufe, in der ein System nicht mehr nur selbst profitiert, sondern Bedingungen für das Wachstum anderer schafft. Laozis Tao deutet auf eine fünfte: das Feld, in dem Systeme überhaupt erst entstehen. Dieser Artikel verbindet diese drei Denktraditionen zu einem Stufenmodell und verankert es technisch mit Nostr-Signaturen, OpenTimestamps und Merkle Trees. Der Text wurde in dem System geschrieben und zeitgestempelt, das er beschreibt.

Morgens um fünf

Am 24. März 2026, kurz nach fünf Uhr morgens, stellte ich eine Frage, die harmlos klang: Kann man Git ins Nostr-Protokoll schreiben?

Stunden später existierte ein funktionierendes System. Ein lokales Nostr-Relay, das signierte Wissensfragmente speichert. OpenTimestamps, die jeden Gedanken in der Bitcoin-Blockchain verankern. Ein Dashboard, das alles steuert. NIP-44-Verschlüsselung für die Daten auf dem Relay.

Das ist nicht die Geschichte eines Tools. Das ist die Geschichte eines Gedankens, der in Echtzeit seine eigene Infrastruktur erzeugt hat.

Michael Polanyi schreibt auf Seite 4 von The Tacit Dimension: Wir können mehr wissen, als wir zu sagen vermögen. Der Moment, in dem ein Gedanke entsteht, ist ein Zustand maximaler subsidiärer Bewusstheit. Du spürst, dass etwas da ist, aber du kannst es noch nicht fokalisieren. Dieser Moment hat die höchste Informationsdichte. Alles ist noch möglich, nichts ist festgelegt.

Und er ist der am schlechtesten dokumentierte Moment, der existiert. Weil Dokumentation Sprache voraussetzt. Und Sprache ist bereits fokale Bewusstheit. Was man zeitstempelt, ist nicht der Gedanke selbst. Es ist seine erste Kristallisation. Wie ein Foto von einem Blitz: Du fängst nicht den Blitz ein, sondern das Licht, das er hinterlässt.

Talebs Triade

Taleb definiert im Prolog und im ersten Kapitel von Antifragile drei Kategorien über ihre Reaktion auf Volatilität.

Fragil: Das System wird durch Störung geschädigt. Mehr Downside als Upside. Robust: Das System bleibt bei Störung gleich. Symmetrie um Null. Antifragil: Das System profitiert von Störung. Mehr Upside als Downside.

Die Triade ist elegant. Sie beschreibt drei grundlegend verschiedene Haltungen gegenüber Ungewissheit. Und sie hat ein Problem: Sie endet zu früh.

Ein Hedgefonds kann antifragil sein. Er profitiert von Volatilität, wird stärker durch Krisen, gewinnt aus dem Zusammenbruch anderer. Antifragilität ist amoralisch. Sie fragt nicht, wem der Gewinn dient. Sie fragt nur, ob das System von Schocks profitiert.

Taleb selbst hat das gespürt. In den späten Kapiteln von Antifragile und explizit in Skin in the Game (2018) verschiebt er sein Konzept von einem systemischen zu einem ethischen Prinzip: Wer handelt, muss an den Konsequenzen real beteiligt sein. Nicht nur an den Gewinnen, auch an den Verlusten. Das ist der Moment, in dem Talebs Denken ein Territorium betritt, das ein anderer Denker längst kartiert hatte.

Eriksons vierte Stufe

Erik Erikson beschreibt in Childhood and Society acht psychosoziale Krisen des Lebenslaufs. Die siebte Stufe, typischerweise im mittleren Erwachsenenalter, nennt er Generativität vs. Stagnation.

Generativität umfasst Prokreativität, Produktivität und Kreativität. Sie richtet sich auf Beiträge zur nächsten Generation. Der Antrieb ist kein Kalkül. Wer an dieser Aufgabe scheitert, der landet in Stagnation: Selbstbezogenheit, Stillstand, innere Leere.1

Die Brücke zu Taleb ist realer als sie auf den ersten Blick wirkt. Beide beschreiben einen Kipppunkt, an dem das Verhältnis von Geben und Nehmen sich umkehrt. Taleb systemisch, Erikson biografisch. Beide arbeiten mit dem Konzept der notwendigen Krise. Bei Taleb sind Stressoren die Bedingung für Antifragilität. Bei Erikson ist die psychosoziale Krise die Bedingung für Reifung. Kein Stress, keine Entwicklung.

Der entscheidende Unterschied: Antifragilität dient dem System selbst. Generativität dient dem, was nach dem System kommt.

Ein Immunsystem, das durch Krankheitserreger stärker wird, ist antifragil. Eine Mutter, deren Immunsystem während der Schwangerschaft Antikörper an das Kind weitergibt, ist generativ. Open-Source-Software, die durch Bug Reports besser wird, ist antifragil. Ein Maintainer, der die Architektur so gestaltet, dass Nachfolgende leichter beitragen können, ist generativ. Das System wird nicht nur stärker. Es wird einladender.

Die fünfte Stufe

Fragil, Robust, Antifragil, Generativ. Vier Stufen. Alle beschreiben ein System, das etwas tut. Reagieren, widerstehen, profitieren, weitergeben. In jeder Stufe gibt es einen Akteur und eine Umgebung.

Die fünfte Stufe löst diese Trennung auf.

Gregory Bateson unterscheidet in Steps to an Ecology of Mind mehrere Lernstufen. Learning I ist Verhaltensänderung bei gleichbleibendem Kontext: klassische Konditionierung. Learning II ist Änderung der Muster, nach denen man lernt: Lernen des Lernens. Learning III ist Änderung der Muster, nach denen man Muster bildet. Das ist selten und mit tiefgreifenden Persönlichkeitsveränderungen verbunden.2

Learning III operiert noch innerhalb einer Subjekt-Objekt-Logik. Ich ändere mein System. Es gibt noch einen Akteur und ein System, auf das der Akteur einwirkt.

Bateson erwähnt eine hypothetische weitere Stufe. Learning IV wäre eine Veränderung von Learning III. Aber, schreibt er, das komme bei erwachsenen Lebewesen wahrscheinlich nicht vor.3

Laozi beschreibt in Kapitel 25 des Tao Te Ching genau diese Auflösung der Trennung: Mensch folgt Erde, Erde folgt Himmel, Himmel folgt Dao, Dao folgt dem, was von selbst so ist. Das ziran (自然), das Von-selbst-so-Sein, ist kein System mehr. Es ist das Feld, in dem Systeme entstehen.

道可道,非常道。Der Weg, der beschritten werden kann, ist nicht der dauerhafte Weg.4

Die fünfte Stufe ist nicht: Ich ändere das System, in dem ich denke. Sie ist: Ich erkenne, dass die Trennung zwischen mir und dem System eine Konstruktion war.

Ist das eine fünfte Stufe? Oder hört hier die Stufenlogik selbst auf? Ich weiß es nicht. Beide Möglichkeiten sind offen. Und genau diese Offenheit ist der Punkt.

Andere Stufenmodelle mit ähnlicher Progression

Ken Wilber (AQAL/Integral Theory) beschreibt eine Progression von präpersonal über personal zu transpersonal. Strukturell ähnlich, aber mit breiterem metaphysischen Anspruch.

Spiral Dynamics (Clare Graves, Don Beck) ordnet Wertesysteme in einer aufsteigenden Spirale. Die höheren Stufen (“Gelb”, “Türkis”) beschreiben systemisches und integrales Denken.

Maslow hat in seinen späten, posthum veröffentlichten Schriften Selbsttranszendenz als Stufe oberhalb der Selbstverwirklichung vorgeschlagen. Strukturell exakt die fünfte Stufe.

Der Unterschied des hier vorgeschlagenen Modells: Es ist technisch verankert. Wilber, Graves und Maslow bleiben im Psychologisch-Philosophischen. Die Frage ist nicht nur “Was wäre die nächste Stufe?”, sondern “Und hier ist das Werkzeug, das sie operationalisierbar macht.”

Von Speicherung zu Beweis

1945 beschrieb Vannevar Bush in The Atlantic Monthly ein hypothetisches Gerät namens Memex: ein Schreibtisch, in dem eine Person all ihre Bücher, Aufzeichnungen und Korrespondenz speichert, per Mikrofilm projiziert und mit “associative trails” verknüpft.5

Knapp dreißig Jahre später entwarf Ted Nelson mit Xanadu eine globale Docuverse. Jedes Textfragment persistent adressierbar, Versionen und Zitate bidirektional verknüpft, Herkunftsinformationen technisch unverwüstlich. Transklusion statt Kopie: Der eingebundene Text bleibt logisch Teil seines Ursprungsdokuments.6

Parallel dazu füllte Niklas Luhmann 90.000 Zettel mit Querverweisen. Sein Zettelkasten war ein physisches Netzwerk, ein Denkpartner aus Papier.

Alle drei wollten dasselbe: den flüchtigen Gedanken externalisieren, vernetzen und wiederauffindbar machen. Und allen dreien fehlte dasselbe.

Keines dieser Systeme konnte beweisen, dass ein Gedanke zu einem bestimmten Zeitpunkt in einer bestimmten Form existiert hat. Bushs Trails waren privat und nicht verifizierbar. Nelsons Transklusion setzte ein zentrales, vertrauenswürdiges System voraus, das nie gebaut wurde. Xanadu scheiterte an überambitioniertem Design ohne inkrementelle Strategie, an ständigen Architekturwechseln und an der Tatsache, dass es immer eine zentrale Instanz brauchte. Luhmanns Karten waren physisch. Ihre Chronologie war implizit, nicht kryptografisch gesichert.

Der Sprung von Speicherung zu Beweis ist der Sprung von Memex zu Nostr.

Drei Schichten

Das Nostr-Protokoll definiert ein Event-Format, in dem jede Nachricht kryptografisch signiert wird. Schnorr-Signatur auf secp256k1. Der Autor ist beweisbar. Die Mathematik reicht, keine Institution nötig.7

OpenTimestamps verankert den SHA256-Hash eines Dokuments über einen Merkle Tree in einer Bitcoin-Transaktion. Der Zeitpunkt ist beweisbar. Ein Block statt eines Notars.8

Die Grundlage beider Systeme ist Ralph Merkles Arbeit von 1979: hierarchische Hash-Baum-Authentifizierung. Viele Datenobjekte werden zu einem Baum aus Hashes zusammengefasst. Der Wurzelhash wird verteilt. Ein kurzer Authentifizierungspfad beweist die Zugehörigkeit eines Elements zum Baum. Keine Institution beglaubigt den Beweis. Die Mathematik reicht.9

Drei unabhängige kryptografische Schichten. Nostr-Signatur beweist wer. OpenTimestamps beweist wann. Git beweist die Entwicklung. Keine davon hängt von der anderen ab. Zusammen sind sie wasserdicht.

Dazu kommt NIP-44: versionierte Verschlüsselung für Payloads. Der Content auf dem Relay ist Ciphertext. Nur der Autor kann entschlüsseln. Privatsphäre ist kein Feature. Sie ist der Default.

Precommitment

Ein flüchtiger Gedanke, morgens um fünf aufgeschrieben, kann in zwei Jahren der Ursprung von etwas Großem sein. Aber ohne Zeitbeweis ist er nur eine Behauptung. “Das hatte ich schon lange im Kopf” sagt jeder.

Kryptografische Verankerung macht aus einer Behauptung einen Beweis. Kein Gericht, kein Patent. Nur die einfachste aller Fragen: War dieser Gedanke zu diesem Zeitpunkt schon da?

Das Wort dafür ist Precommitment. Du legst dich auf einen Gedanken fest, bevor du weißt, was daraus wird. Es geht nicht um Diebstahlschutz. Der Akt des Festlegens nimmt den Gedanken ernst.

Alles bleibt privat bis du dich anders entscheidest. Ein lokales Relay auf deinem Rechner. Verschlüsselt. Signiert. Zeitgestempelt. Wenn du in einem Jahr sagst: Diese fünf Notizen will ich teilen, dann publishst du genau diese fünf auf ein öffentliches Relay. Keine Migration, kein Umbau, kein Export. Die Note ist schon im richtigen Format. Du änderst nur, wohin sie geht.

Das ist der Unterschied zu Git, zu Obsidian, zu jedem Notiztool das existiert. Aus einem Git-Repo etwas selektiv zu veröffentlichen ist aufwändig. Mit Nostr ist die Publikation schon ins Datenformat eingebaut. Lokal und öffentlich ist derselbe Event, nur auf verschiedenen Relays.

Basis

Ein Datum in einer Notiz-App lässt sich nachträglich ändern. Ein Hash in einem Bitcoin-Block nicht. Das eine ist eine Behauptung. Das andere hält vor Mathematik stand. Wer zuerst war, ist dabei das kleinere Problem. Ob etwas echt ist, das größere.

Satoshi Nakamoto beschreibt den Kern von Bitcoin in Abschnitt 3 des Whitepapers als Timestamp Server: “The solution we propose begins with a timestamp server.”10 Die gesamte Blockchain ist technisch eine Kette von Zeitstempeln. Die meisten haben daraus einen Finanzmarkt gemacht. OpenTimestamps nutzt denselben Mechanismus für seinen ursprünglichen Zweck: beweisen, dass etwas zu einem bestimmten Zeitpunkt existiert hat.

Sprachmodelle generieren Text in Sekunden. Wenn KI auf KI-generiertem Output trainiert wird, degenerieren die Modelle.11 Verifizierbar menschlicher Gedanke wird zum knappen Rohstoff. Signierte Zeitstempel sind die einzige Methode, seine Herkunft zu belegen.

Jemand verankert einen Gedanken. Jemand anderes dockt mit seinem eigenen daran an, signiert, zeitgestempelt. In dem Moment bildet sich eine Synapse zwischen zwei Denkprozessen, die verifizierbar ist. Wenn viele Menschen so arbeiten, wächst ein Netz. Jeder Knoten signiert, jede Kante nachvollziehbar, jeder Zeitpunkt verankert.

Das Feld

Zurück zur fünften Stufe.

Ein Gärtner, der einen Garten anlegt und pflegt, ist generativ. Die Erde selbst, die Gärten und Wüsten gleichermaßen hervorbringt, ohne Präferenz, ist Tao.

Ein Komponist, der ein Werk schreibt, ist generativ. Die Stille, aus der Musik und Lärm gleichermaßen entstehen, ist Tao.

Git ist generativ. Jeder Commit nachvollziehbar, jeder Fork möglich, jeder Beitrag attribuiert. Die Mathematik hinter SHA-256 selbst ist Tao. Sie existiert unabhängig davon, ob jemand sie benutzt. Sie bringt die Möglichkeit von Integrität hervor, ohne selbst integer oder korrupt sein zu können.

Das Nostr-Protokoll ist weder wahr noch falsch, weder generativ noch stagnierend. Es ist das Feld, in dem signierte Gedanken entstehen können.

Ein Quantenfeld im Sinne der Quantenfeldtheorie ist kein Teilchen. Es ist das mathematische Substrat, aus dem Teilchen als Anregungszustände emergieren. Das Feld existiert auch im Vakuum. Die Teilchen sind Fluktuationen. Das ist nicht esoterisch. Das ist Standardphysik.

Und genau hier landet die Progression:

Fragil → Robust → Antifragil → Generativ → Tao.

Fünf Haltungen gegenüber Ungewissheit. Kein Naturgesetz. Ein Denkwerkzeug. Ob es wahr ist, lässt sich nicht beantworten. Ob es nützlich ist, schon.

Kristallisation

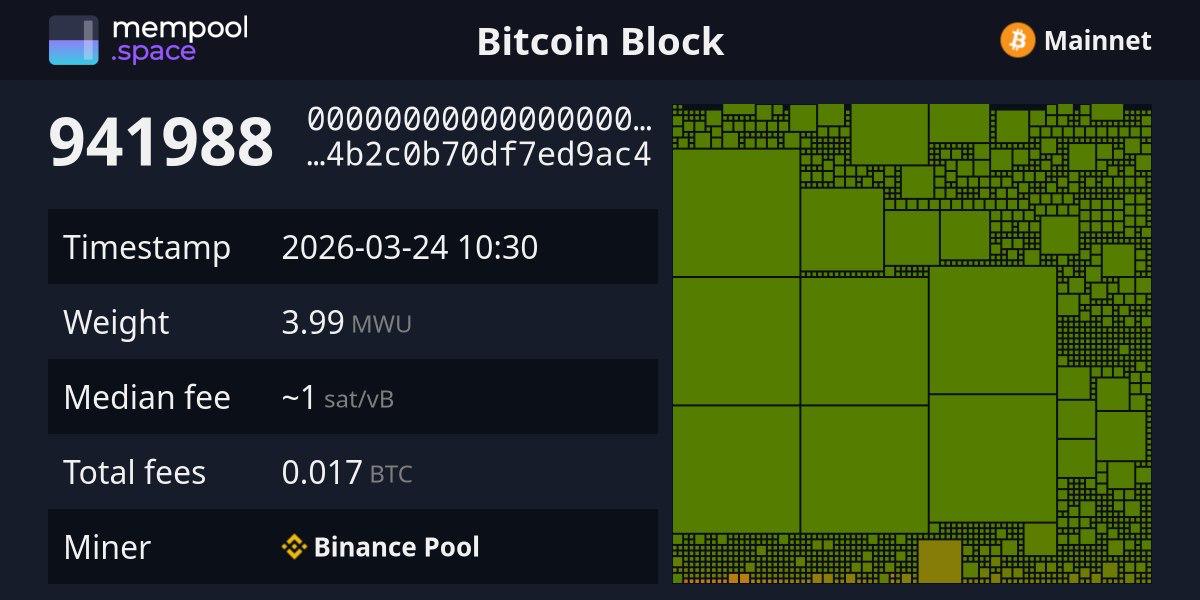

Dieser Text wurde in dem System geschrieben und zeitgestempelt, das er beschreibt. Er beweist nicht, dass die These stimmt. Er beweist, dass sie zu einem bestimmten Zeitpunkt gedacht wurde. Erste Kristallisation verankert in Bitcoin Block 941988 · 2026-03-24 10:30 UTC

Polanyi trifft Merkle. Der flüchtige Moment wird nicht eingefangen. Aber seine erste Kristallisation wird kryptografisch verankert. Signiert mit einem Schlüsselpaar, das nur einem Menschen gehört. Zeitgestempelt in einem Block, den niemand ändern kann. Versioniert in einer History, die jeden Schritt zeigt.

Nicht mehr und nicht weniger. Das ist, was “Gedanken kryptografisch verankern” bedeutet.

Zitieren

@article\{noack2026gedanken,

author = \{Noack, Steven\},

title = \{Gedanken verankern: Warum kryptografische Zeitstempel die Zukunft persönlichen Wissens sind\},

year = \{2026\},

publisher = \{VisionFusen Signal\},

url = \{https://signal.visionfusen.org/gedanken-kryptografisch-verankern/\},

language = \{de\}

\}

Dieser Artikel wurde mit KI-Unterstützung (Claude, Anthropic) recherchiert und redigiert. Alle Schlussfolgerungen und die redaktionelle Verantwortung liegen beim Autor.

Erikson führt Generativität in der 2. Auflage von Childhood and Society (Norton, 1963, S. 267) als Bündel von Prokreativität, Produktivität und Kreativität ein, das auf Beiträge zur nächsten Generation zielt. ↩

Bateson definiert die Lernstufen im Aufsatz “The Logical Categories of Learning and Communication”, wiederabgedruckt in Steps to an Ecology of Mind (1972, S. 283-293). ↩

Bateson, Steps to an Ecology of Mind, S. 293: “Learning IV would be change in Learning III, but probably does not occur in any adult living organism on this earth.” ↩

Tao Te Ching, Kapitel 1. Übersetzung nach James Legge (1891, public domain). Vgl. auch D. C. Lau (Penguin, 1963) und Robert Henricks (Columbia UP, 1989, Mawangdui-Edition). ↩

Bush, “As We May Think”, The Atlantic Monthly, Vol. 176, No. 1, Juli 1945, S. 101-108. Volltext (MIT). ↩

Nelson definiert Transklusion als wiedererkennbares Vorkommen identischen Inhalts an mehreren Stellen, wobei die Verbindung zur Quelle logisch erhalten bleibt. Ausführlich in Literary Machines (1981). Scan der Erstausgabe von Computer Lib/Dream Machines: Archive.org. ↩

NIP-01 definiert das Basisdatenformat für Events: id, pubkey, created_at, kind, tags, content, sig. NIP-23 definiert kind:30023 für adressierbare Langform-Texte. ↩

Todd 2016: “Scalable, Trust-Minimized, Distributed Timestamping with Bitcoin.” Spezifikation und Referenz-Client: opentimestamps.org. ↩

Ralph C. Merkle, Secrecy, Authentication, and Public Key Systems, PhD thesis, Stanford University, 1979. Original-PDF. Kapitel “Public Key Distribution with Tree Authentication.” ↩

Satoshi Nakamoto, “Bitcoin: A Peer-to-Peer Electronic Cash System”, 2008, Abschnitt 3: Timestamp Server. Volltext (bitcoin.org). ↩

Shumailov et al., “AI models collapse when trained on recursively generated data”, Nature 631, 2024, S. 755-759. DOI: 10.1038/s41586-024-07566-y. Die Autoren zeigen, dass Modelle, die auf synthetischen Daten trainiert werden, progressiv degenerieren. Menschlich generierte Daten bleiben für stabiles Training unverzichtbar. ↩